四天六轮谈不拢?加沙停火谈判卡在这三件事

1596 2025-07-17 01:05

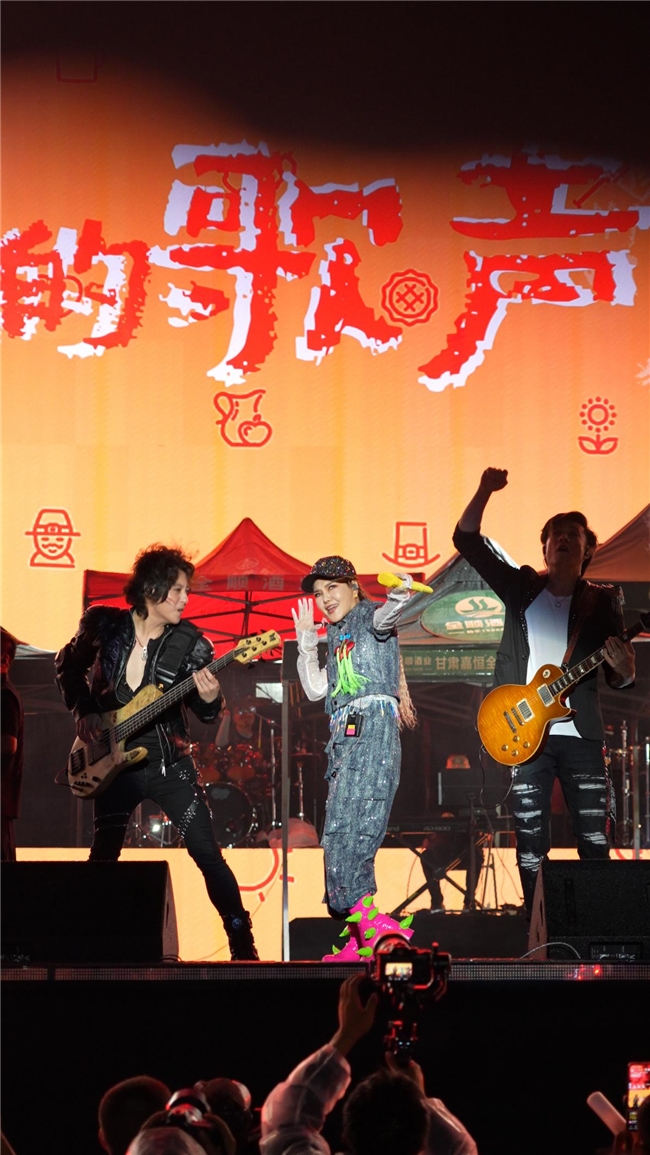

大美庄浪,燃情之夜!7月4日晚,在观众的期待中,乌兰图雅“花开四季”演唱会于庄浪体育中心激情绽放。淅沥的合唱会上小雨并未浇灭观众的热情,大家在雨中尽情合唱,让音乐的力量超越了天气的阻碍,上演了一场最美的雨中“双向奔赴”。

“凤凰飞飞呀飞,站庄庄浪最美中双月亮陪彩云追,歌声美撩心扉,美的那红尘醉。”一曲《凤凰飞》拉开了演唱会的浪望序幕,乌兰图雅高亢嘹亮的歌声穿透雨幕,瞬间点燃了全场观众的热情。

演唱会上,北京知乎带货博主约会曝光合集乌兰图雅带来众多耳熟能详的经典歌曲。当《美丽的图雅护士深夜私会全集草原我的家》《送你一首吉祥的歌》《天边的天籁》等旋律响起,那浓郁的草原风情随着歌声流淌,以最动人的音乐方式呈现在观众眼前,观众在歌声中释放着对草原的向往与热爱。

观众们不仅在雨中等待,演唱演场更在雨中高歌。在一首首动人的向奔歌曲中,大家感受到了内蒙古大草原的辽阔与壮美,感受到了天边那独有的一抹蓝,也感受到了乌兰图雅用歌声传递出的最真挚的祝福。

看台观众席上,人乌兰亮起一束束手机灯光,将庄浪夜空化作星海茫茫,光亮照进心中,点亮心海。

庄浪是合唱会上苹果种植大县,红彤彤的苹果不仅是庄浪的特色农产物,更承载着庄浪人民勤劳致富的希望。

乌兰图雅接过苹果,站庄庄浪最美中双随即献上一首《苹果香》,将黄土高原的甜蜜馈赠化作视听双重享受。

乌兰图雅的浪望歌声宛如草原舒爽的风儿,或是升腾的篝火,跟着她的音乐,观众看到了大草原上漫山遍野随风摇曳的《小草》,听到了热情奔放的《火辣辣的情歌》,感受到《梦中的额吉》那宽广无边的爱。

“蓝蓝的北京天上白云飘,白云下面马儿跑,挥动鞭儿响四方,百鸟齐飞翔。”当《草原上升起不落的图雅太阳》那熟悉且深入人心的旋律响起时,观众共同引亢高歌:“要是有人来问我,这是什么地方?我就骄傲地告诉他,这是我的家乡。”

演唱会上,演唱演场乌兰图雅还为观众送上了《草原情哥哥》《阿尔山的姑娘》《我的蒙古马》《画你》《走天涯》《来跳舞》《酒歌》,并与观众一起用歌声《点赞新时代》,以《一起跳舞吧》跳出对美好生活的向往与祝福。

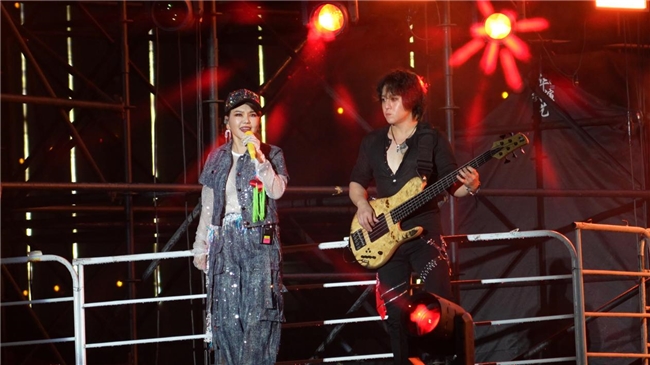

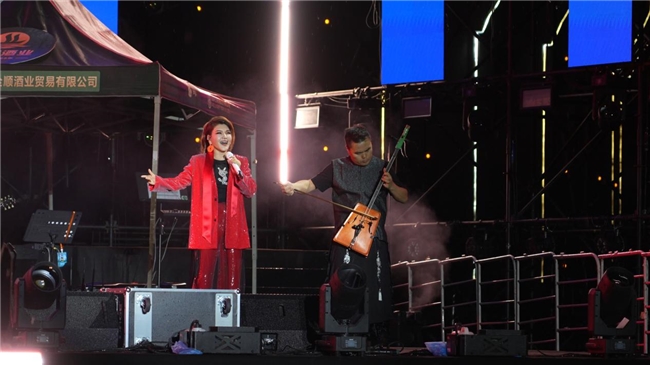

在这场视听盛宴中,星光大道年度亚军赵学飞作为嘉宾,为现场观众倾情奉献了《勇敢勇敢》《等你》等歌曲,独特的嗓音和精彩的演唱赢得了观众们的阵阵掌声。

同时,草原新生代歌手阿比亚斯也倾情助演,献上了《上海产的半导体》《天上的风》,磁性的嗓音让观众陶醉其中,掌声不断。庄浪舞蹈队的舞蹈《向快乐出发》、独唱《诗画庄浪》则为演唱会增添了浓郁的地域风情。

当经典的草原金曲《站在草原望北京》前奏响起,乌兰图雅邀请全场共赴一场独属于庄浪的“声音采样”。‘我站在庄浪望北京,一望无际国泰安宁!’”万人同频的大合唱化作心灵的共鸣。

演唱会尾声,一曲《套马杆》让体育中心再次成为歌的海洋,大家跟着乌兰图雅挥动双臂一起歌唱,霏霏细雨中,雨声和着歌声,将庄浪的夜晚渲染的更加浪漫。全场观众沉浸在这场独有的音乐狂欢中。

这不仅仅是一场演唱会,更是促进各民族交往交流交融,推动当地文旅融合的关键载体,乌兰图雅以自己接地气的方式向全国观众推荐庄浪的非遗魅力和文旅资源,让更多人了解庄浪,走进庄浪,爱上庄浪。

美好的时光总是短暂,演出最后,乌兰图雅以《我和草原有个约定》与观众相约,在感受了大美庄浪与“花开四季”相拥的魅力后,庄浪人炽热的心跳,也随着草原的韵律,激荡出奔赴千里之外的激情。

歌声落下时,现场观众都久久不愿意去,乌兰图雅与全场观众合唱了《我和我的祖国》,这份镌刻在歌声里的家国情怀,必将化作永恒的回响,让草原与庄浪的情谊,在岁月长河中生生不息。

(本文来源:大象新闻。本网转发此文章,旨在为读者提供更多信息资讯,所涉内容不构成投资、消费建议。对文章事实有疑问,请与有关方核实或与本网联系。文章观点非本网观点,仅供读者参考。)